Ancaman Siber Tersembunyi di GitHub, Hacker Menyasar Sesama dengan Backdoor Berbahaya

Di era keterbukaan informasi dan kolaborasi digital seperti sekarang, platform berbagi kode seperti GitHub menjadi wadah utama bagi para pengembang, peneliti, hingga gamer untuk mencari dan mengembangkan perangkat lunak.

Namun, keterbukaan ini juga membawa risiko besar jika tidak diimbangi dengan kehati-hatian dan literasi keamanan siber yang memadai.

Melansir Bleeping Computer, peneliti dari Sophos mengungkap kampanye jahat yang menyasar para hacker, gamer, dan peneliti keamanan itu sendiri.

Seorang pelaku serangan siber menyebarkan berbagai proyek perangkat lunak di GitHub yang tampak seperti tool berguna—seperti cheat game, bot, hingga exploit—namun sesungguhnya mengandung backdoor tersembunyi. Jika digunakan, kode-kode ini akan memberi akses jarak jauh ke perangkat korban.

Baca Juga: Serangan Siber Curi Data Pribadi Pelanggan Cartier

Kasus Sakura RAT: Ancaman dari Balik Kode

Source: Bleeping Computer

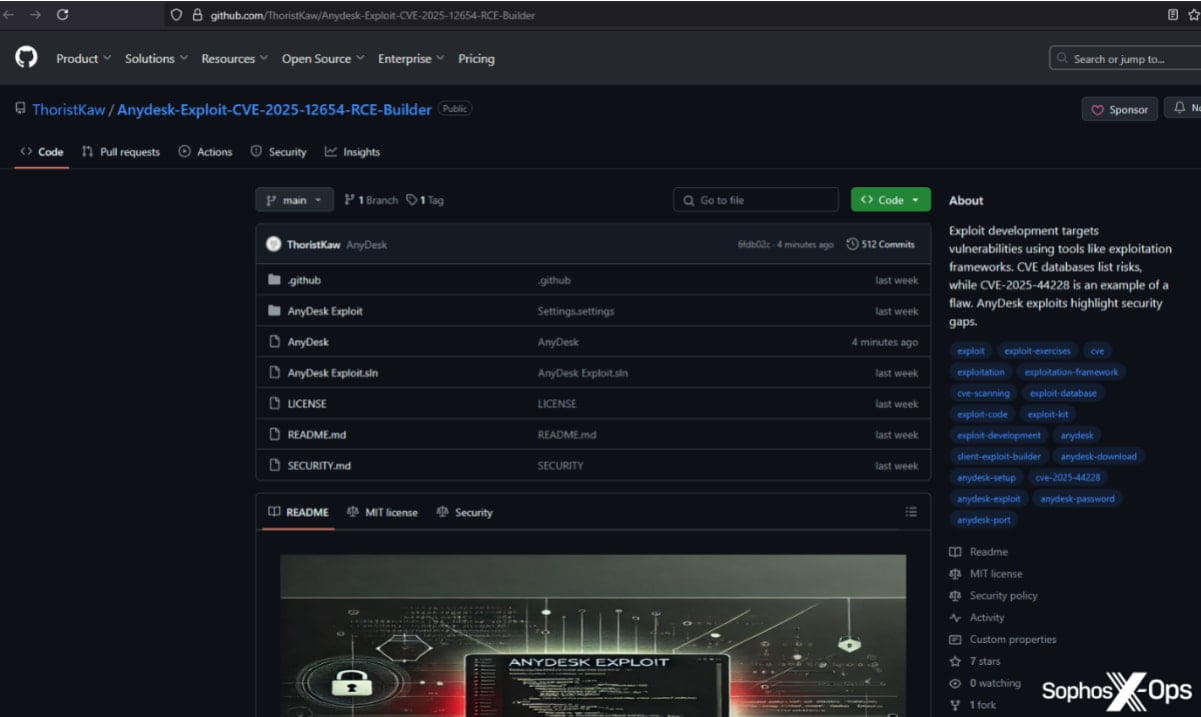

Investigasi ini bermula dari permintaan klien Sophos yang mencurigai sebuah Remote Access Trojan (RAT) bernama Sakura RAT yang tersedia bebas di GitHub. Sekilas, kode ini tampak tidak berfungsi, namun menyimpan rahasia berbahaya di balik PreBuildEvent dalam proyek Visual Studio-nya.

Alih-alih menjalankan fungsi utamanya, saat pengguna mencoba mengompilasi kode tersebut, perangkat mereka diam-diam mengunduh dan memasang malware. Peneliti menemukan bahwa akun penerbit “ischhfd83” terkait langsung atau tidak langsung dengan 141 repositori, dan 133 di antaranya terbukti menyisipkan backdoor secara diam-diam.

Teknik yang digunakan pun beragam dan kompleks, termasuk:

1. Skrip Python dengan payload yang dikaburkan,

2. File screensaver (.scr) yang dimanipulasi menggunakan karakter Unicode,

3. File JavaScript dengan kode terenkripsi,

4. Event tersembunyi dalam build environment seperti Visual Studio.

Banyak repositori tersebut tetap aktif dan melakukan commit secara otomatis, dengan tujuan menciptakan kesan proyek yang sah dan hidup. Salah satu repositori bahkan memiliki hampir 60.000 commit, meski baru dibuat pada Maret 2025—semuanya hasil otomatisasi.

Baca Juga: Pemimpin Kelompok Siber Kriminal Conti dan TrickBot Terungkap

Sasaran yang Tidak Terduga

Meskipun tampak seperti aksi antar hacker, korban kampanye ini tidak terbatas pada pelaku kejahatan siber. Banyak dari mereka justru mahasiswa, peneliti, atau gamer yang mencari alat bantu untuk belajar, bermain, atau bereksperimen. Tautan ke repositori berbahaya ini disebarkan melalui YouTube, Discord, dan forum-forum online.

Saat pengguna tanpa curiga mengunduh dan menjalankan kode tersebut, serangkaian proses infeksi terjadi: dari eksekusi skrip VBS, penggunaan PowerShell untuk mengambil payload terenkripsi, hingga pemasangan aplikasi Electron yang membawa malware tambahan seperti Lumma Stealer, AsyncRAT, dan Remcos—semuanya dirancang untuk mencuri data dan mengendalikan perangkat korban.

Kasus ini menjadi peringatan keras bagi siapa pun yang aktif di komunitas open-source. Fakta bahwa siapa saja bisa mengunggah kode ke GitHub adalah kekuatan sekaligus kelemahan.

Oleh karena itu, VELSICURO-CYBER RANGES™ siap membantu untuk meningkatkan kemampuan Anda.

Melalui pelatihan skenario "INCIDENT RESPONSE FRAMEWORKS", "NETWORK SECURITY MONITORING", dan ratusan skenario lainnya oleh VELSICURO-CYBER RANGES™ Anda dapat bersiap menghadapi berbagai ancaman siber di dunia nyata.

Register Now for free journey ±900 scenarios - klik di sini dan jelajahi semuanya!

Mengapa harus VELSICURO-CYBER RANGES™?

✔️ Hands-on Simulation atau latihan langsung dengan skenario serangan dunia nyata

✔️ Cyberdrill yang terstruktur dan intensif

✔️ Memiliki 900+ skenario ancaman siber

✔️ Bimbingan pakar tersertifikasi

IT'S TIME!!

INDONESIA PRIDE!!

"Merah Putih" CYBER DEFENDER

SEE THE DIFFERENT, EXPECT THE BEST!!

TINGKATKAN KEMAMPUAN CYBER ANDA!

Mari bersama VELSICURO-CYBER RANGES™, kita wujudkan Generasi Emas Indonesia di era digital!

Hubungi VelSicuro hari ini:

🌐 www.cyberranges.velsicuro.com

✉️ hub@velsicuro.co.id

☎️ 0878 9090 8898